k8s使用local pv配置本地盘作为数据存储

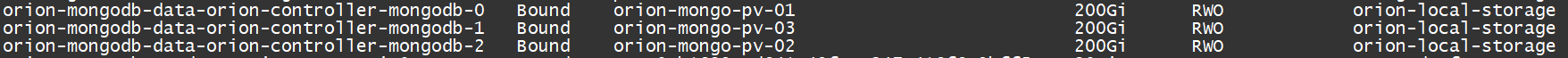

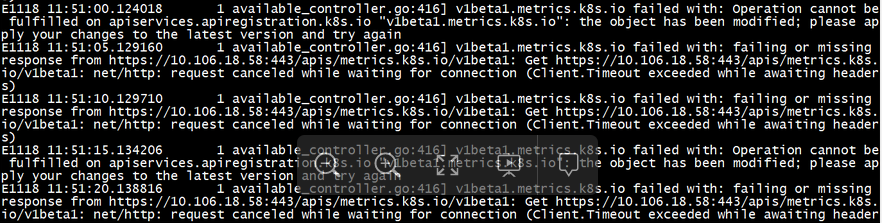

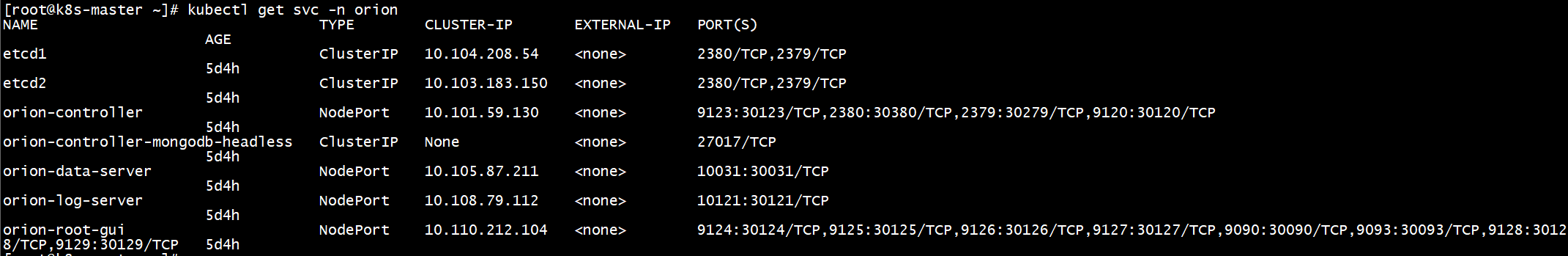

当前项目中遇到一个问题,就是sts资源类型在使用本地hostpath存储时,在某些极端情况下会导致sts资源调度到其它节点,导致本地hostpath存储的资源不存在sts资源新调度的节点,这样就会出现没有数据,数据丢失的情况。那么这种场景下我们需要将sts的资源和pv进行绑定,然后找到了localpv这种方案,使用localpv以后生产的pvc会绑定sts资源,这样在任何情况下sts资源都会和pv绑定到同一个节点,同时再配合nodeAffinity将pv固定到指定的节点,这样就实现了sts资源固定到某一节点的需求。接下来就是我测试的方案,实际场景是一...